Novos dispositivos conectados à Internet, um novo desafio para a cibersegurança

Ao longo do ano 2014 e durante os primeros meses deste ano, a expressão “a Internet das Coisas” (IoT, as siglas em inglês), tornou-se moda na estratégia de negócio dos principais fabricantes tecnológicos. Uma amostra disto, é que no início deste ano, a Samsung anunciou que a sua estratégia para recuperar dos resultados de 2014, seria centrar-se na IoT durante os próximos anos.

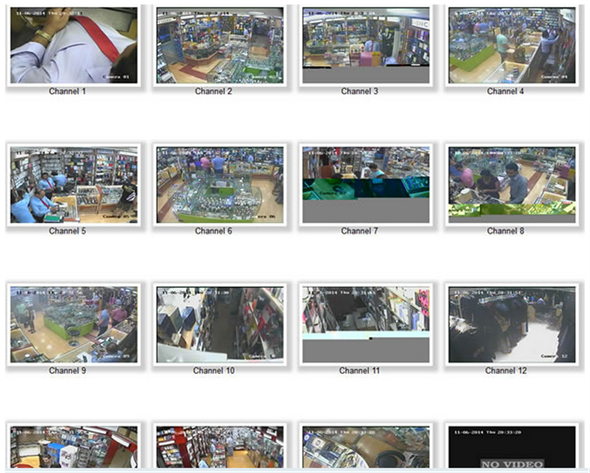

Mas, estamos conscientes do que se trata a IoT?. A IoT, consiste numa interconexão de dispositivos com chips integrados, os quais podem estar controlados pelo usuário para entregar-lhe um serviço. Alguns exemplos de IoT incluiem sistemas inteligentes de controlo de temperatura, dispositivos de vigilância no lar e inclusivé computadores nos veículos que informam o condutor sobre o estado real do tráfego. Todos estes dispositivos, estão desenhados para tornar a vida mais eficiente e utilizam aplicações que podem ser controladas pelo usuário através de um Smartphone.

As aplicações e usos que se podem dar à IoT serão cada vez maiores, mas, que implicações podem ter isto na privacidade e na cibersegurança dos usuários?, É possível que com a IoT se incremente o potencial da ciberdelinquência?

Um mundo diverso de dispositivos

Neste momento a IoT move-se num mercado bastante complexo, onde as empresas procuram encontrar uma oportunidade de negócio para os seus dispositivos. Nesse sentido, os provedores de software têm a difícil tarefa de trabalhar com rapidez e eficácia nos diferentes modelos de hardware e firmware para que estes possam estar disponíveis o quanto antes.

Do ponto de vista da cibersegurança, esta situação pode ser considerada positiva, já que ao não haver uma estandarização, o impacto de um possível ciberataque contra dispositivos conectados em casa ou em negócios é limitado. Se pararmos para pensar em qual é o Sistema operativo de escritório e de servidor mais utilizado pelas organizações, daremos conta que a maioria dos casos é Windows e em alguns casos Linux, esta é uma grande vantagem para os ciberdelinquentes, já que conhecem as vulnerabilidades e exploits destes sistemas e podem conseguir um comportamento não desejado dos mesmos.

Porém, o entorno da IoT está feito de uma grande quantidade de dispositivos com configurações diferentes, o que faz com que seja mais difícil gerar um ataque en massa, ou no caso de que se queira atacar a uma pessoa em particular, se terá que averiguar que tipos de dispositivos está a utilizar e posteriormente trabalhar em identificar quais são as suas vulnerabilidades.

Não obstante, esta diversidade pode ser um problema para o administrador de IT, já que se descobre uma vulnerabilidade como um Heartbleed Bug num componente de comunicações, como se pode implementar rapidamente soluções de segurança ou “parches” para tantos dispositivos diferentes?

Normativas Emergentes

Os fabricantes destes dispositivos reconhecem os novos desafios que enfrentam, e esforçam-se para desenvolver protocolos base, kits de desenvolvimento de software e interfaces de programação para aplicações abertas. Em muitos casos está-se a estandarizar em torno da nuvem e da “plataforma como um serviço” para modelos de aplicações web.

Estes esforços de estandarização, ajudará ao crescimento e à escalabilidade da IoT, porém, cria um novo conjunto de potenciais problemas. As soluções baseadas na nuvem, as quais ainda geram problemas de segurança e privacidade, combinadas com os dispositivos conectados criará uma fonte adicional de dados sobre os quais não há governabilidade real. Mais dados, menos controlo.

Tomando em consideração o anterior, é importante destacar que a internet foi desenhada originalmente para compartilhar a informação, não para dar controlo e seguimento aos dados. Como resultado, muitas das infraestructuras de rede actuais, não podem fazer frente ao novo desafio emergente da IoT pelo que requerem uma reavaliação de suas estructuras.

Primeiro desenvolvimento e depois a segurança, uma receita para o desastre

A história da informática demostrou muitas vezes que a segurança é uma ideia de último momento nas tecnologias emergentes. Este é o caso da IoT, deve-se vender novos componentes de software sem nenhum endurecimento da segurança, confiando que os usuários mudem as senhas por defeito e sem proporcionar proteção de segurança adicional. O certo é que em muitos casos as pessoas não mudam as passwords nem tomam medidas de protecção adicionais, o que permite que os ciberdelinquentes se aproveitem da situação e executem ciberataques. Um exemplo destacado foi o Gusano Linux Darlloz, infectou mais de 31.000 dispositivos incluindo câmaras de segurança e descodificadores.

A diversidade de dispositivos conectados significa que não é possível fazer um ataque em grande escala no ambiente de IoT, porém, os usuários finais continuam a correr riscos. Por exemplo, um sistema de vigilância pessoal, poderia ser utilizado para determinar quando alguém está en casa, também pode dar-se o caso de que um ciberdelinquente desactive o computador de bordo de um carro e peça um resgate ao proprietário para tornar a habilitá-lo. Não esqueçamos que há aplicações, como as de monitorização de fitness, que capturam a direcção e dados biométricos, se esta informação não está segura, os usuários destas aplicações poderiam estar debaixo de vigilância constante.

Um alvo fácil?

Quanto mais dispositivos conectados usemos, mais crescem as nossas ameaças e possibilidades de sofrer algum tipo de ataque. O objectivo não será somente os nossos smartphones e computadores, mas também os nossos carros e nossas casas. Quem sabe uma das razões pelas quais ainda não se produziram ataques generalizados à IoT, é que os delinquentes ainda estão a fazer dinheiro “fácil” pedindo resgates pelos nossos computadores ou roubando os nossos números de cartões de crédito. Porém, à medida que o uso da IoT se massifique, atacar estes dispositivos terá maior valor para os delinquentes, e centrará seus esforços em encontrar possíveis buracos de segurança e conseguir um comportamento nos desejados dispositivos.

_____________________________

Para más información sobre los productos Nuix, haga clic AQUI.